Tunneling

• Tunneling adalah strategi pengerjaan internet yang

digunakan ketika jaringan sumber dan tujuan dari jenis yang sama terhubung

melalui jaringan dari jenis yang berbeda.

• Dalam kasus seperti itu, paket dari satu jaringan mencapai

jaringan lain melalui berbagai jenis jaringan yang menghubungkan mereka.

• Untuk memahami tunneling, biarkan Ethernet terhubung ke

Ethernet lain melalui WAN.

• Paket IP harus dikirim dari host 1 Ethernet 1 ke host 2

Ethernet 2 melalui WAN.

• Untuk mengirim paket IP ke host 2, host 1 membuat paket

yang berisi alamat IP host 2.

• Kemudian memasukkan paket ini ke dalam frame Ethernet.

Bingkai ini ditujukan ke router multi- protokol M 1 dan ditempatkan pada

Ethernet.

• Ketika paket ini mencapai, router MI multiprotocol, ia

menghapus paket IP dan memasukkannya dalam bidang muatan paket lapisan jaringan

WAN.

• Paket lapisan jaringan WAN ini kemudian dialamatkan ke

router multi-protokol M 2 .

• Ketika paket ini mencapai M2, ia menghapus paket IP dan

memasukkannya ke dalam frame Ethernet dan mengirimkannya ke host 2.

• Dalam proses di atas, paket IP tidak harus berurusan

dengan WAN, mereka hanya melakukan perjalanan dari satu ujung ke ujung

terowongan. Host 1 dan host 2 pada dua Ethernet juga tidak harus berurusan

dengan WAN.

• Router multi-protokol M 1 & M 2 memahami tentang paket

IP dan WAN.

Type pada VPN

1.Tunneling

point to point

Poin ke poin Tunneling Protocol

juga dikenal sebagai PPTP. Ini dibuat oleh konsorsium termasuk Microsoft dan

perusahaan lain. PPTP adalah protokol cepat yang, selain Windows, juga tersedia

untuk pengguna Linux dan Mac.

Sedangkan PPTP tidak memiliki

kemampuan built-in untuk menyediakan enkripsi lalu lintas, ia bergantung pada

Point-to-Point Protocol ( PPP ) untuk memberikan langkah-langkah keamanan

selama transmisi.

PPTP memungkinkan lalu lintas

dengan protokol yang berbeda untuk dienkripsi dan kemudian dienkapsulasi dalam

datagram IP untuk dikirim melalui jaringan IP seperti Internet.

PPTP merangkum frame PPP dalam

datagram IP menggunakan versi modifikasi dari Generic Routing Enkapsulasi (GRE

).

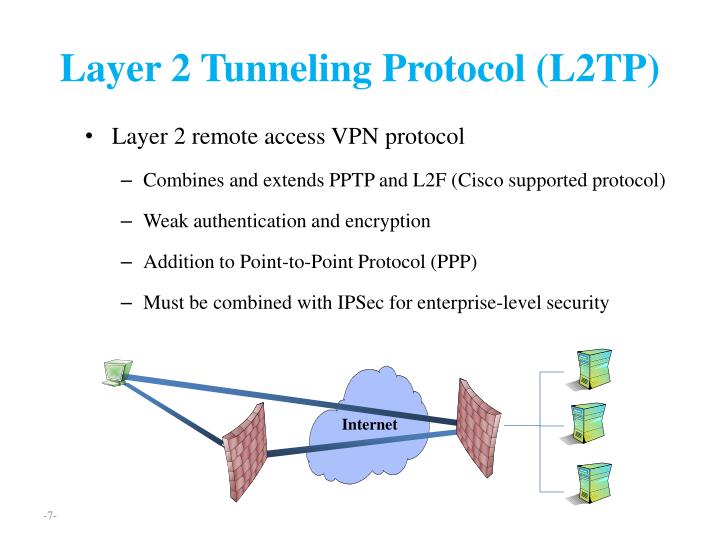

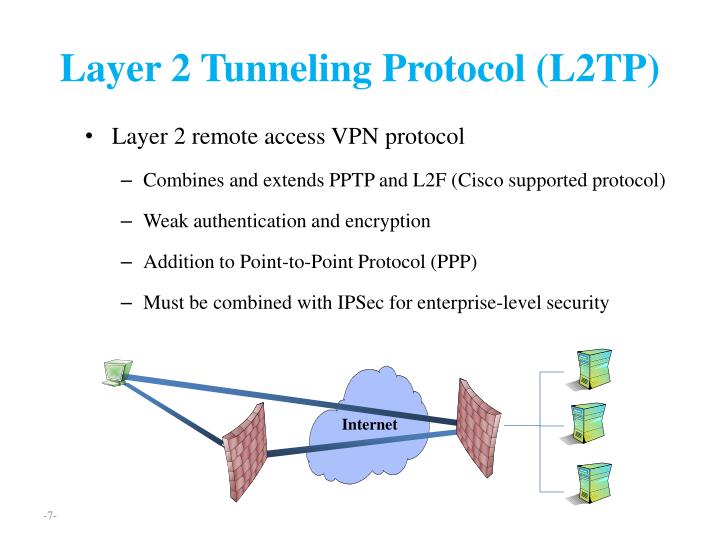

2. Layer 2 Transfer Protocol (L2TP)

L2TP dengan sendirinya tidak jauh

berbeda dari PPTP karena mengandalkan titik ke titik protokol untuk

menghubungkan. L2TP tidak aman dengan sendirinya dan sering dipasangkan dengan

metode enkripsi luar protokol seperti IPSec dan 3DES. Menambahkan enkripsi ke

protokol ini memberikan overhead yang lebih tinggi dibandingkan dengan protokol

lain.

3. Internet Protocol Security (IPSec)

Internet Protocol Security –

IPSec adalah dipercaya enkripsi dan tunneling protokol yang menggunakan

enkripsi pada lalu lintas IP melalui terowongan yang diberikan. Kerugian untuk

IPSec mungkin memakan waktu instalasi klien.

4. Internet Key Exchange (IKEv2)

Dalam komputasi, Internet Key

Exchange (IKE, kadang-kadang IKEv1 atau IKEv2, tergantung pada versi) adalah

protokol yang digunakan untuk mendirikan sebuah asosiasi keamanan (SA) di IPsec

protokol. IKE dibangun berdasarkan protokol Oakley dan ISAKMP.

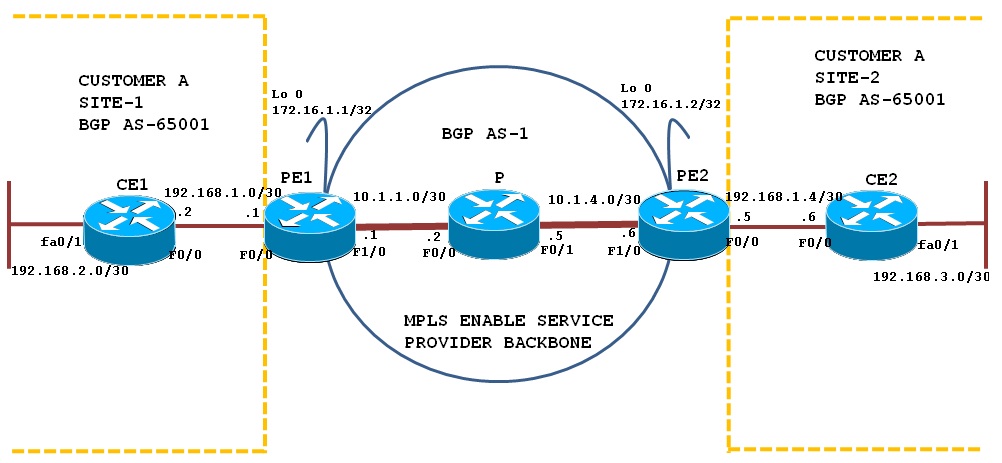

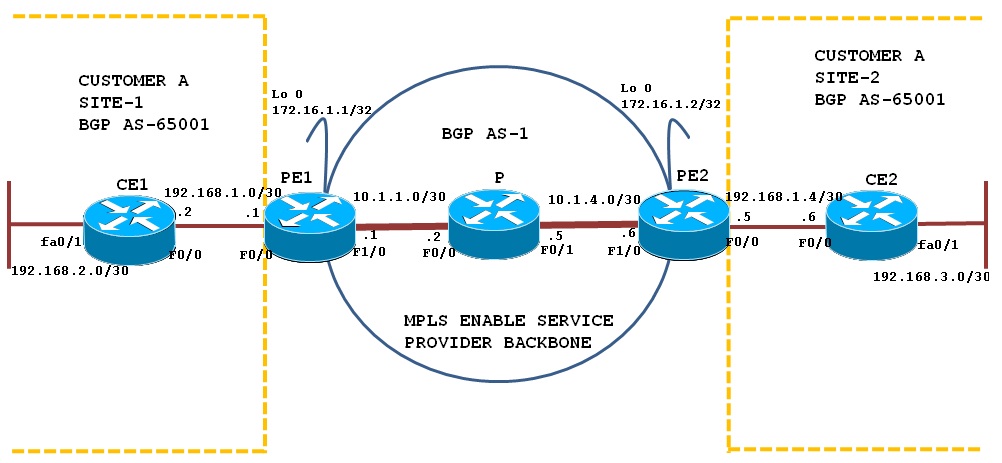

5. Routing Protocols (MPLS/BGP)

Multi-Protocol Label Switching

(MPLS) tidak cocok digunakan oleh pengguna biasa sebaliknya sangat ideal untuk

perusahaan atau bisnis dengan koneksi situs ke situs (site-to-site). Semua

konfigurasi dilakukan di tingkat jaringan sehingga pengguna akhir akan melihat

koneksi jaringan yang nyata saja.

6. Secure Socket Tunneling Protocol (SSTP)

bentuk terowongan VPN yang

menyediakan mekanisme untuk mengangkut PPP atau L2TP [rujukan?] Lalu lintas

melalui SSL / TLS saluran. SSL / TLS memberikan keamanan transportasi tingkat

dengan kunci-negosiasi, enkripsi dan integritas lalu lintas memeriksa.

7. SSL-VPN

Bentuk VPN yang dapat digunakan dengan browser

Web standar. Berbeda dengan VPN tradisional Internet Protocol Security (IPsec),

SSL VPN tidak memerlukan instalasi perangkat lunak klien khusus di komputer pengguna

akhir

Komentar

Posting Komentar